ランサムウエア被害が過去最多に

今こそ経営層に伝えたいセキュリティー投資の必要性

PC管理

IT基礎知識

セキュリティー対策

- 公開:

- 2026/04/07

「セキュリティー対策を強化したい。予算を確保したい」

情報システム部門からの上申に対し、「それで売り上げが上がるのか、様子見しよう」と返されてしまう。

そんな経験に心当たりのある方は少なくないのではないでしょうか。

しかし、IPAが発表した「情報セキュリティ10大脅威 2026」(*1) ではランサムウエアが11年連続で組織向け脅威の1位に選ばれ、警察庁の統計では被害件数が半期ベースで過去最多タイを記録しました。

被害企業の約3分の2は中小企業 (*2) です。

本コラムでは、経営層の判断を引き出すために必要な「数字」と「ロジック」を整理し、セキュリティー投資を"コスト"から"経営判断"へ変えるための実践的なアプローチを考えていきます。

当社では、パソコンの計画から調達、導入、運用、リプレース (廃棄) の一連の管理業務をアウトソーシングできるPC-LCMサービスを提供しています。

以下、リンクから当社が提供するPC-LCMサービスをご確認いただけます。

数字で見るランサムウエアの脅威~被害額は平均2.2億円、中小企業が6割超

IPA調査結果から見る10大脅威 2026

2026年1月発表の「情報セキュリティ10大脅威 2026」組織編では、「ランサム攻撃による被害」が11年連続で選出され、今年も1位となりました。

「サプライチェーンや委託先を狙った攻撃」も8年連続選出され、同じく今年も2位になりました。

この二つは連動しています。

攻撃者はセキュリティーが手薄な取引先を足がかりに本丸の企業ネットワークへ到達するケースが増えており、「自社は大丈夫」という判断はサプライチェーン全体のリスクを見落としていることと同義です。

警察庁からの最新被害報告

警察庁の統計によると、ランサムウエアの被害報告件数は、令和6年通期で222件にのぼり、3年連続で約200件の高水準が続いています (*3) 。

また、最新の令和7年上半期の報告からは、被害企業のうち中小企業は全体の66%を占め、件数、割合共に過去最多となっています (*2) 。

背景にはRaaS (Ransomware as a Service) の普及があります。

攻撃の分業化が進み、専門知識がなくても攻撃に参入できるエコシステムが形成された結果、対策の手薄な中小企業に被害が集中しているのです。

被害コスト

金銭的インパクトも年々深刻化しています。

警察庁が被害企業に実施したアンケート調査 (*2) では、復旧費用の総額が1,000万円以上と回答した組織は59%に上り、前年の37%から大きく跳ね上がりました。

復旧期間も1カ月以上を要した組織が全体の約半数に達しています。

さらに見逃せないのが、バックアップの実効性の問題です。

被害企業のうちバックアップを取得していた割合は約9割と高いものの、そのバックアップから実際にデータを復元できた企業は2割にも達しません。

復元に失敗した理由の約7割が「バックアップ自体も暗号化されていた」というものです。

つまり、「バックアップがあるから大丈夫」という認識は、現在のランサムウエア攻撃に対してはもはや通用しません。

ランサムウエアは、業種・規模を問わず、すべての企業が直面し得る経営リスクなのです。

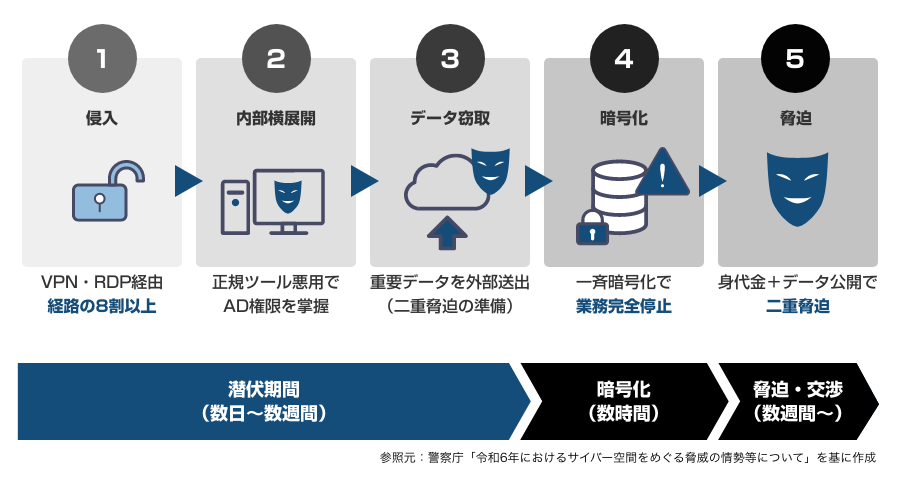

ランサムウエアの攻撃プロセスを理解する

ランサムウエア対策を経営層に提案するうえで、「何がどう起きるのか」を正しく理解しておくことは欠かせません。

攻撃は大きく三つのフェーズで進行します。

侵入経路

攻撃の起点として圧倒的に多いのが、VPN機器の脆弱 (ぜいじゃく) 性を突いた侵入です。

警察庁の調査 (*3) では、VPN機器やリモートデスクトップからの侵入が感染経路の8割以上を占めています。

フィッシングメールからの感染は少数派であり、攻撃者は放置された機器の脆弱 (ぜいじゃく) 性や初期設定のまま運用されているアカウントを好んで狙っているのが事実です。

内部横展開

侵入した攻撃者は、すぐにデータを暗号化するわけではありません。

まず PowerShell やリモートデスクトップなど、企業が日常的に使用する正規ツールを悪用して社内を移動します。

この「Living off the Land (LotL攻撃) 」と呼ばれる手法は、正規ツールの利用であるため従来型のウイルス対策ソフトでの検知が極めて困難です。

実際、被害企業の7割以上が「アンチウイルスソフトを導入済みであったにも関わらず、攻撃を検知できなかった」と回答しています。

攻撃者は最終的に Active Directory を侵害してドメイン管理者権限を掌握し、組織内のあらゆるシステムへのアクセスを手に入れます。

データ窃取〜暗号化〜脅迫

権限を掌握した攻撃者は、まず重要データを外部に持ち出し、そのうえでファイルを一斉に暗号化します。

これがダブルエクストーション (二重脅迫) と呼ばれる手口で、近年の被害の大半がこの手法をとっています (*3) 。

バックアップからシステムを復旧できたとしても、「データを公開する」と脅迫されるため、情報漏えいの脅威は消えません。

被害企業は「業務停止」と「情報流出」という二重の危機に同時に直面することになります。

ランサムウエア攻撃五つのフェーズ

攻撃の本質は「データの暗号化」~ 設計思想を変える

ランサムウエア攻撃者の最終目的は、ユーザーデータを暗号化して「人質」にとり、金銭を要求することです。

そして、暗号化に加え窃取した情報の公開をも脅迫材料とする二重脅迫が常態化した今、バックアップだけでは防ぎきれないことも明らかになりました。

従来のセキュリティー対策は、ファイアウォールやウイルス対策ソフトで「侵入させない」ことを前提に設計されてきました。

しかし、正規ツールを悪用する攻撃が主流となった今、侵入を100%防ぐことは現実的ではありません。そこで「侵入される前提で、暗号化させない」という設計思想への変換が重要となります。

端末にデータが存在しなければ、攻撃者が暗号化できる対象は大幅に減り、同時に窃取できるデータも限定されます。

もちろん、クラウド上のデータがランサムウエアの影響を一切受けないとは言い切れません。

しかし、OneDrive にはデータの暗号化、冗長化、バージョン履歴による復旧機能といったセキュリティー上のメリットがあるため、OneDrive へのデータ集約はランサムウエア対策として一つの有効なアプローチといえます。

加えて、センター側でデータを集中管理することで、アクセス制御やログ監視も一元化でき、万一の際の封じ込めも迅速になります。

興味が薄い経営層を説得するためのアプローチ

被害コスト vs 対策コストの比較

経営層にセキュリティー投資を理解してもらうには、「導入コスト○万円」ではなく「事故が起これば○億円の損失」という視点の切り替えが有効です。

前述のとおり、ランサムウエア被害の復旧費用は1,000万円以上が約6割 (*2) 、復旧期間は約半数が1カ月以上 (*3) に及びます。

その間の売り上げ機会の喪失、取引先からの信用毀損 (きそん) まで含めれば、損失は復旧費用の数倍に膨らみます。

より具体的に自社リスクを示すなら、保有個人情報件数に賠償単価を掛ける簡易試算も効果的です。

情報漏えい時の賠償額は1件あたり3,000〜5,000円が相場とされており、例えば10万件の個人情報を保有していれば想定賠償額は3〜5億円にのぼります。

年間のセキュリティー投資額と並べることで、「対策しないリスク」の大きさを経営側に向けて伝えることができます。

経営者の3原則 (経産省ガイドライン)

経済産業省「サイバーセキュリティ経営ガイドラインVer3.0」(*4) では、経営者が認識すべき3原則として、① 経営者自らがリーダーシップをとること、② サプライチェーン全体を考慮すること、③ 関係者との積極的なコミュニケーション、を掲げています。

国の指針として「セキュリティーは経営者の責任」と明確に位置づけられている事実は、上申時の強力な権威づけ材料になります。

段階的ロードマップと「1枚・3分」上申術

「セキュリティー投資は際限がない」という経営層の懸念に対しては、段階的なロードマップで見通しを示すことが有効です。

Phase1で現状のリスクアセスメント、Phase2でROI観点から優先施策を選定、Phase3で段階導入と効果測定、といったように投資の全体像と優先順位を明示することで、「どこまでやればいいのか分からない」という不安を解消できます。

経営層が求めているのは技術的な詳細ではなく、「いくらのリスクに対して、いくらの投資で、どの程度軽減できるか」というビジネスジャッジメントの材料です。

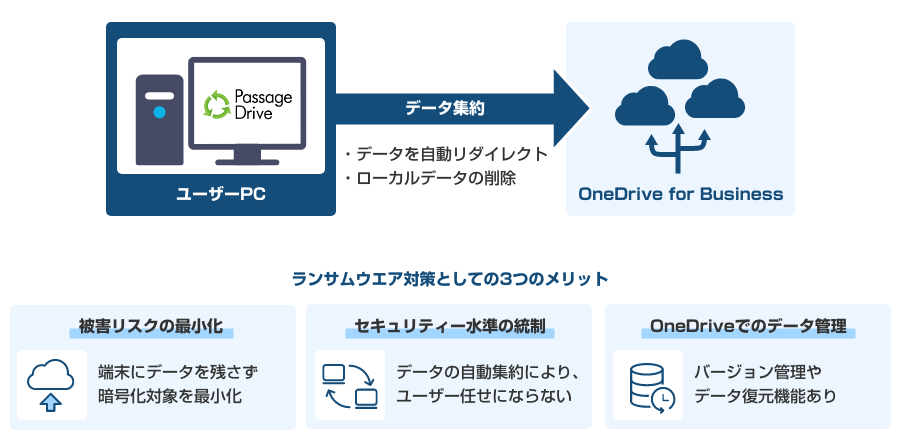

Flex Work Place Passage Drive で実現する新しいアプローチ

Passage Drive の仕組み

3章で述べた「OneDrive へのデータ集約」を自動で確実に実現するのが、横河レンタ・リースが提供する「Flex Work Place の Passage Drive」です。

三つの導入メリット

Passage Drive によるランサムウエア対策の効果は三つあります。

第一に、Passage Drive は端末上のデータを One Drive へ集約したのち、ローカルのキャッシュデータを削除するため、暗号化される対象が大幅に減り、被害を最小化できます。

第二に、前述の仕組みは自動で行われるため、ユーザー任せにすることなく、社内のセキュリティー水準を統制できます。

第三に、One Drive が備える暗号化・冗長化・バージョン管理機能により、万一の場合でもデータ復元の手段が確保されます。

VDI (仮想デスクトップ) と比較して約10分の1のコストで導入でき、エンドポイントDLPオプションで情報漏えい対策も同時に強化可能、ユーザーの操作感を変えない設計のため現場の抵抗感も最小限です。

Passage Drive - 端末にデータを残さない仕組みと導入メリット

まとめ:セキュリティー投資は「コスト」ではなく「事業継続のための経営判断」

「やられない」対策だけでなく、「やられても最小限の被害で立ち直れる」レジリエンス型の対策こそが今求められています。

経営層に伝えるべきは「いくらかかるか」ではなく「対策しなかった場合にいくら失うか」です。

セキュリティー投資を経営判断として位置づけ、数字とロジックで提案することが、自社のセキュリティー強化の一歩となるでしょう。

引用元

- (*1) IPA「情報セキュリティ10大脅威 2026」

- (*2) 警察庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

- (*3) 警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」

- (*4) 経済産業省「サイバーセキュリティ経営ガイドラインVer3.0」